Como utilizar chaves SSH

Como usar chaves SSH no Linux: Um Guia Detalhado

Olá, amigo Linux! Entusiasmado por desvendar os mistérios das chaves SSH? Veio ao sítio certo! Este guia irá guiá-lo através de tudo o que precisa de saber sobre o aproveitamento de chaves SSH em Linux. Não vamos perder tempo e vamos mergulhar de cabeça!

O que é o SSH e por que razão devo preocupar-me com as chaves SSH?

SSH, ou Secure Shell, é um protocolo seguro utilizado para obter acesso a servidores e computadores remotos. Pense nele como uma passagem oculta para uma fortaleza fechada (o seu servidor) que aloja toda a magia (dados e aplicações). Agora, não seria fantástico se pudesse entrar nesta fortaleza sem ter de se lembrar de uma palavra-passe complexa de cada vez? Bem, é aí que as chaves SSH são úteis.

As chaves SSH são um par de chaves criptográficas que podem ser utilizadas para autenticação num servidor SSH, actuando como uma alternativa viável aos logins baseados em palavras-passe. Este par é composto por uma chave privada (esta é para manter em segredo) e uma chave pública (esta é para partilhar).

Então, vamos aprender a criar e utilizar estas chaves!

Passo 1: Verificar se existem chaves SSH

Antes de começarmos a criar um novo par, vamos verificar se já tem chaves SSH na sua máquina. Abra o seu terminal e escreva:

ls -al ~/.ssh

Se vir ficheiros com os nomes id_rsa.pub (a sua chave pública) e id_rsa (a sua chave privada), parabéns, já tem as chaves SSH configuradas. Se não, está na altura de gerar alguns!

Passo 2: Gerar chaves SSH

Agora, vamos criar um novo par de chaves SSH. Execute o seguinte comando no seu terminal:

ssh-keygen -t rsa -b 4096 -C "[email protected]"

Não se esqueça de substituir "[email protected]" pelo seu endereço de correio eletrónico real. Isto cria uma nova chave SSH que utiliza uma encriptação de 4096 bits (isto é que é segurança!), associada ao seu e-mail.

O terminal pede-lhe que guarde a chave. A localização predefinida (~/.ssh/id_rsa) é normalmente uma boa escolha, por isso, sinta-se à vontade para clicar em Enter para a aceitar.

De seguida, pede uma frase-chave. Esta é uma camada extra de segurança para as suas chaves SSH. Se pretender utilizar uma frase-chave, introduza-a aqui e prima Enter. Se preferir não utilizar uma frase-chave, basta premir Enter.

Passo 3: Adicionar a chave SSH ao agente SSH

O nosso próximo passo envolve adicionar a nossa chave SSH recém-gerada ao SSH-Agent. Mas primeiro, precisamos de garantir que o agente SSH está a funcionar. Para isso, introduza:

eval "$(ssh-agent -s)"

Depois que o SSH-Agent estiver em execução, adicionamos nossa chave SSH a ele usando:

ssh-add ~/.ssh/id_rsa

Este comando guarda a sua chave, para que não tenha de estar sempre a introduzir a sua frase-chave (se tiver definido uma).

Passo 4: Partilhar a sua chave pública com o servidor

Com as suas chaves geradas e adicionadas ao agente SSH, é altura de partilhar a sua chave pública com o seu servidor. Isto faz com que o seu servidor reconheça e confie na sua máquina.

Para o fazer, precisamos de apresentar o conteúdo da sua chave pública. Utilize o seguinte comando:

cat ~/.ssh/id_rsa.pub

Este comando mostra uma longa cadeia de caracteres que é a sua chave pública. Copie-o, mas tenha cuidado para não adicionar espaços extra ou alterar quaisquer caracteres.

Agora, aceda ao seu servidor utilizando SSH e encontre o ficheiro ~/.ssh/authorized_keys. Cole a sua chave pública neste ficheiro. Se o ficheiro ou diretório não existir, terá de o criar.

Passo 5: Iniciar sessão com chaves SSH

Agora, está tudo pronto para iniciar sessão no seu servidor utilizando as suas chaves SSH. Basta utilizar o comando SSH padrão:

ssh username@your_server_ip

E voilá! Está dentro, sem sequer ter de se lembrar de uma palavra-passe. Se tiver configurado uma frase-chave, ser-lhe-á pedido que a introduza agora.

Passo 6: Bónus - Desativar a autenticação por palavra-passe

Para uma camada extra de segurança, pode desativar completamente a autenticação por palavra-passe para que apenas os detentores de chaves SSH possam aceder ao servidor. No seu servidor, localize e edite o ficheiro de configuração do SSHD:

sudo nano /etc/ssh/sshd_config

Localize a linha que diz PasswordAuthentication e altere-a para no. Em seguida, guarde e feche o ficheiro. Para aplicar estas alterações, reinicie o SSH:

sudo systemctl restart ssh

Agora, apenas as pessoas com a chave SSH correcta podem aceder ao seu servidor. Muito bem, acabou de aumentar a segurança do seu servidor!

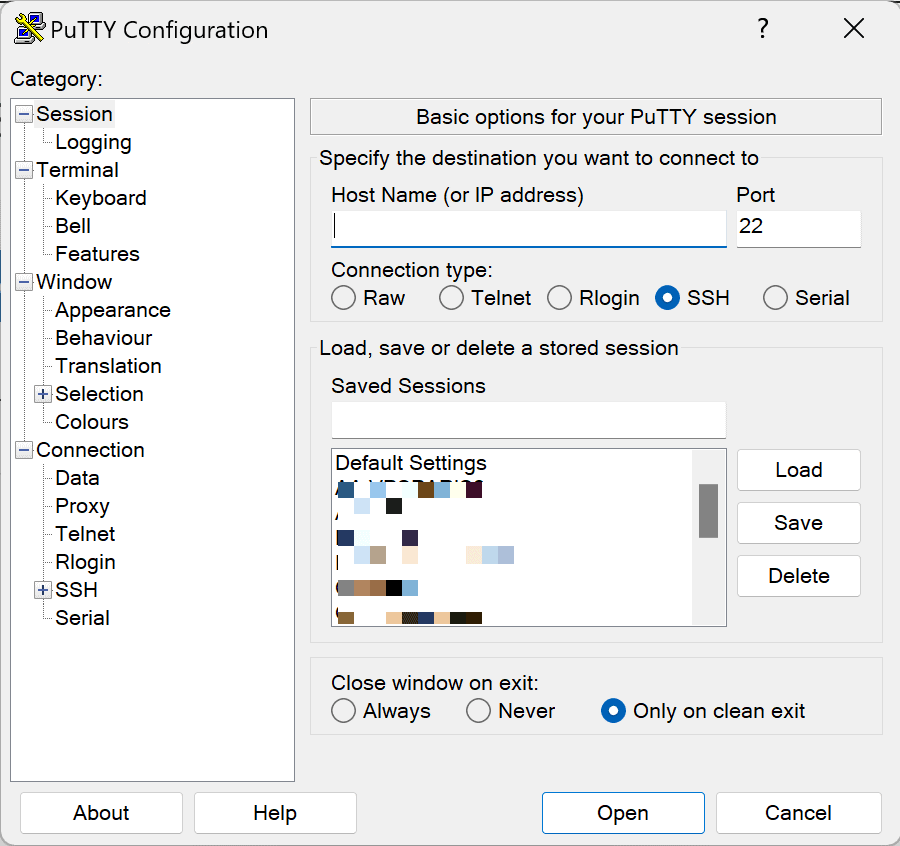

Passo 7: Utilizar o PuTTY para SSH no Windows

Se é um utilizador do Windows, pode estar a perguntar-se como utilizar chaves SSH. Bem, é aí que o PuTTY dá jeito. É um emulador de terminal gratuito e de código aberto que suporta SSH, entre outros protocolos. Pode descarregar o PuTTY aqui.

Depois de ter descarregado e instalado o PuTTY, também vai precisar do PuTTYgen para gerar chaves SSH. Pode encontrá-lo na pasta PuTTY no menu Iniciar ou no ambiente de trabalho, se tiver optado por criar um atalho durante a instalação.

Abra o PuTTYgen e clique em 'Generate'. Mova o rato na área em branco para gerar alguma aleatoriedade (ou "entropia") que é utilizada para criar uma chave segura. Assim que estiver pronto, verá a sua chave pública. Pode introduzir uma frase-chave para segurança adicional e, em seguida, guardar as suas chaves públicas e privadas num local seguro.

Agora, para ligar utilizando SSH, abra o PuTTY, introduza o endereço IP e a porta do seu servidor e, em seguida, vá para Ligação > SSH > Auth no menu do lado esquerdo. Aqui, pode procurar o seu ficheiro de chave privada. Em seguida, volte ao ecrã Session (Sessão), guarde a sua sessão para facilitar o acesso mais tarde e clique em 'Open' (Abrir) para iniciar a sessão SSH!

Se definir uma frase-passe ao criar a sua chave, ser-lhe-á pedido que a introduza antes de o servidor dedicado o deixar entrar. E pronto, está agora ligado ao seu servidor utilizando SSH no Windows!

Isso encerra nossa jornada em chaves SSH no Linux. Lembre-se de que, com grande poder (e grandes chaves), vem grande responsabilidade. Mantenha as suas chaves seguras, e elas manterão o seu servidor seguro em troca. Feliz SSH-ing!

- 1

- 2

- 3

- …

- 7

- Seguinte »