SSH कुंजियों का उपयोग कैसे करें

लिनक्स में एसएसएच कुंजी का उपयोग कैसे करें: एक गहन गाइड

नमस्ते वहाँ, लिनक्स दोस्त! एसएसएच कुंजी के रहस्यों को खोलने के लिए उत्साहित? आप सही जगह पर आए हैं! यह मार्गदर्शिका आपको लिनक्स में एसएसएच कुंजी का उपयोग करने के बारे में जानने के लिए आवश्यक सभी के माध्यम से नेविगेट करेगी। चलो टाल-मटोल न करें और तुरंत गोता लगाएं!

एसएसएच क्या है और मुझे एसएसएच कुंजी की परवाह क्यों करनी चाहिए?

एसएसएच, या सिक्योर शेल, एक सुरक्षित प्रोटोकॉल है जिसका उपयोग दूरस्थ सर्वर और कंप्यूटर तक पहुंच प्राप्त करने के लिए किया जाता है। इसे एक बंद किले (आपके सर्वर) में एक छिपे हुए मार्ग के रूप में सोचें जो सभी जादू (डेटा और अनुप्रयोगों) को रखता है। अब, क्या यह बहुत बढ़िया नहीं होगा यदि आप हर बार एक जटिल पासवर्ड याद किए बिना इस किले में कदम रख सकते हैं? खैर, यही वह जगह है जहां एसएसएच कुंजी काम में आती है।

एसएसएच कुंजी क्रिप्टोग्राफिक कुंजियों की एक जोड़ी है जिसका उपयोग एसएसएच सर्वर के प्रमाणीकरण के लिए किया जा सकता है, जो पासवर्ड-आधारित लॉगिन के व्यवहार्य विकल्प के रूप में कार्य करता है। इस जोड़ी में एक निजी कुंजी (इसे गुप्त रखें) और एक सार्वजनिक कुंजी (यह साझा करने के लिए है) होती है।

तो, आइए जानें कि इन कुंजियों को कैसे बनाया और उपयोग करें!

चरण 1: मौजूदा SSH कुंजियों की जाँच

इससे पहले कि हम एक नई जोड़ी बनाने में कूदें, आइए सुनिश्चित करें कि क्या आपके पास पहले से ही आपकी मशीन पर एसएसएच कुंजी है। अपने टर्मिनल को फायर करें, और टाइप करें:

ls -al ~/.ssh

यदि आप (आपकी सार्वजनिक कुंजी) और id_rsa (आपकी निजी कुंजी) नाम की id_rsa.pub फ़ाइलें देखते हैं, तो बधाई हो, आपके पास पहले से ही एसएसएच कुंजी सेट है। यदि नहीं, तो यह कुछ उत्पन्न करने का समय है!

चरण 2: SSH कुंजियाँ जनरेट करना

अब, चलो एक नई एसएसएच कुंजी जोड़ी बनाते हैं। अपने टर्मिनल में निम्न आदेश चलाएँ:

ssh-keygen -t rsa -b 4096 -C "[email protected]"

अपने वास्तविक ईमेल पते के साथ "[email protected]" को बदलना न भूलें। यह आपके ईमेल से संबद्ध 4096 बिट एन्क्रिप्शन (सुरक्षित होने के बारे में बात करें!) का उपयोग करके एक नई एसएसएच कुंजी बनाता है।

टर्मिनल आपको कुंजी सहेजने के लिए संकेत देगा। डिफ़ॉल्ट स्थान (~/.ssh/id_rsa) आमतौर पर एक अच्छा विकल्प है, इसलिए इसे स्वीकार करने के लिए हिट करने के लिए स्वतंत्र Enter महसूस करें।

इसके बाद, यह एक पासफ़्रेज़ के लिए पूछेगा। यह आपकी एसएसएच कुंजियों के लिए सुरक्षा की एक अतिरिक्त परत है। यदि आप पासफ़्रेज़ का उपयोग करना चाहते हैं, तो इसे यहां दर्ज करें और दबाएं Enter। यदि आप कोई पासफ़्रेज़ पसंद नहीं करते हैं, तो बस दबाएं Enter।

चरण 3: SSH-एजेंट में SSH कुंजी जोड़ना

हमारे अगले चरण में एसएसएच-एजेंट में हमारी नई उत्पन्न एसएसएच कुंजी जोड़ना शामिल है। लेकिन सबसे पहले, हमें यह सुनिश्चित करने की आवश्यकता है कि एसएसएच-एजेंट चल रहा है। ऐसा करने के लिए, दर्ज करें:

eval "$(ssh-agent -s)"

एसएसएच-एजेंट चलने के बाद, हम इसका उपयोग करके अपनी एसएसएच कुंजी जोड़ते हैं:

ssh-add ~/.ssh/id_rsa

यह कमांड आपकी कुंजी संग्रहीत करता है, इसलिए आपको अपना पासफ़्रेज़ दर्ज करने की आवश्यकता नहीं है (यदि आप एक सेट करते हैं)।

चरण 4: सर्वर के साथ अपनी सार्वजनिक कुंजी साझा करना

आपकी कुंजियों को उत्पन्न करने और एसएसएच-एजेंट में जोड़ने के साथ, यह आपके सर्वर के साथ आपकी सार्वजनिक कुंजी साझा करने का समय है। यह आपके सर्वर को आपकी मशीन को पहचानने और विश्वास करने में मदद करता है।

ऐसा करने के लिए, हमें आपकी सार्वजनिक कुंजी की सामग्री प्रदर्शित करने की आवश्यकता है। निम्न आदेश का उपयोग करें:

cat ~/.ssh/id_rsa.pub

यह आदेश एक लंबी स्ट्रिंग प्रदर्शित करेगा जो आपकी सार्वजनिक कुंजी है। इसे कॉपी करें, लेकिन सावधान रहें कि अतिरिक्त रिक्त स्थान न जोड़ें या किसी भी वर्ण को न बदलें।

अब, एसएसएच का उपयोग करके अपने सर्वर तक पहुंचें और फ़ाइल ~/.ssh/authorized_keysढूंढें। अपनी सार्वजनिक कुंजी इस फ़ाइल में चिपकाएँ. यदि फ़ाइल या निर्देशिका मौजूद नहीं है, तो आपको उन्हें बनाने की आवश्यकता होगी।

चरण 5: SSH कुंजियों के साथ लॉग इन करना

अब, आप अपनी एसएसएच कुंजियों का उपयोग करके अपने सर्वर में लॉग इन करने के लिए तैयार हैं। बस मानक एसएसएच कमांड का उपयोग करें:

ssh username@your_server_ip

और वाह! आप पासवर्ड याद रखने के बिना भी अंदर हैं। यदि आप एक पासफ़्रेज़ सेट करते हैं, तो आपको इसे अभी दर्ज करने के लिए कहा जाएगा।

चरण 6: बोनस - पासवर्ड प्रमाणीकरण को अक्षम करना

सुरक्षा की एक अतिरिक्त परत के लिए, आप पासवर्ड प्रमाणीकरण को पूरी तरह से अक्षम कर सकते हैं ताकि केवल एसएसएच कुंजी धारक सर्वर तक पहुंच सकें। अपने सर्वर पर, SSHD कॉन्फ़िगरेशन फ़ाइल ढूँढें और संपादित करें:

sudo nano /etc/ssh/sshd_config

उस रेखा को खोजें जो कहती है PasswordAuthentication और इसे बदल दें no। फिर फ़ाइल सहेजें और बंद करें। इन परिवर्तनों को लागू करने के लिए, SSH को पुनरारंभ करें:

sudo systemctl restart ssh

अब, केवल सही एसएसएच कुंजी वाले लोग आपके सर्वर तक पहुंच सकते हैं। उच्च पांच, आपने अभी अपनी सर्वर सुरक्षा को बढ़ाया है!

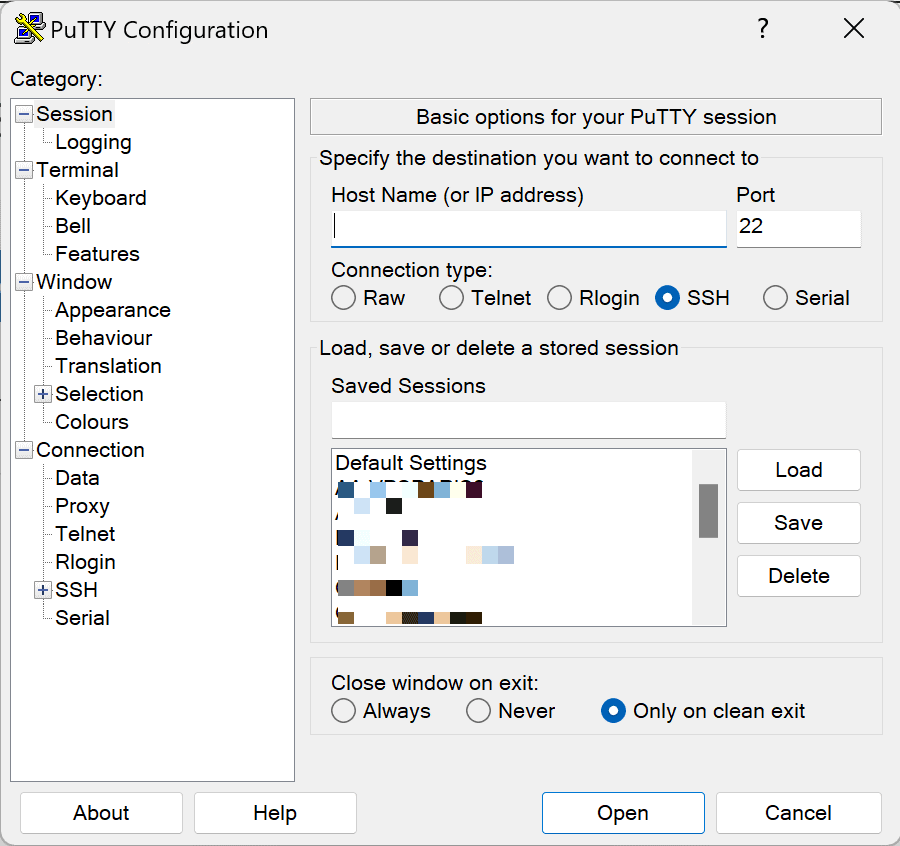

चरण 7: Windows पर SSH के लिए PuTTY का उपयोग करना

यदि आप एक विंडोज उपयोगकर्ता हैं, तो आप सोच रहे होंगे कि एसएसएच कुंजी का उपयोग कैसे करें। खैर, यही वह जगह है जहां पुट्टी काम में आता है। यह एक मुफ्त, ओपन-सोर्स टर्मिनल एमुलेटर है जो अन्य प्रोटोकॉल के बीच एसएसएच का समर्थन करता है। आप यहां PuTTY डाउनलोड कर सकते हैं।

एक बार जब आप PuTTY डाउनलोड और इंस्टॉल कर लेते हैं, तो आपको SSH कुंजी उत्पन्न करने के लिए PuTTYgen की भी आवश्यकता होगी। यदि आपने स्थापना के दौरान शॉर्टकट बनाना चुना है, तो आप इसे अपने प्रारंभ मेनू में PuTTY फ़ोल्डर में या अपने डेस्कटॉप पर पा सकते हैं।

PuTTYgen खोलें और 'जेनरेट करें' पर क्लिक करें। कुछ यादृच्छिकता (या 'एन्ट्रॉपी') उत्पन्न करने के लिए अपने माउस को रिक्त क्षेत्र में चारों ओर ले जाएं जिसका उपयोग एक सुरक्षित कुंजी बनाने के लिए किया जाता है। एक बार यह पूरा हो जाने के बाद, आपको अपनी सार्वजनिक कुंजी दिखाई देगी। आप अतिरिक्त सुरक्षा के लिए एक पासफ़्रेज़ दर्ज कर सकते हैं, फिर अपनी सार्वजनिक और निजी कुंजी को एक सुरक्षित स्थान पर सहेज सकते हैं।

अब, एसएसएच का उपयोग करके कनेक्ट करने के लिए, PuTTY खोलें, अपने सर्वर का आईपी पता और पोर्ट दर्ज करें, फिर बाएं हाथ के मेनू में कनेक्शन > एसएसएच > एथ पर जाएं। यहां, आप अपनी निजी कुंजी फ़ाइल खोजने के लिए ब्राउज़ कर सकते हैं। फिर सत्र स्क्रीन पर वापस जाएं, बाद में आसान पहुंच के लिए अपने सत्र को सहेजें, और एसएसएच सत्र शुरू करने के लिए 'खोलें' पर क्लिक करें!

यदि आप अपनी कुंजी बनाते समय एक पासफ़्रेज़ सेट करते हैं, तो आपको समर्पित सर्वर द्वारा आपको अंदर जाने से पहले इसे दर्ज करने के लिए संकेत दिया जाएगा। और यही है, अब आप विंडोज पर एसएसएच का उपयोग करके अपने सर्वर से जुड़े हैं!

यह लिनक्स में एसएसएच कुंजी में हमारी यात्रा को लपेटता है। याद रखें, महान शक्ति (और महान कुंजी) के साथ बड़ी जिम्मेदारी आती है। अपनी कुंजियों को सुरक्षित रखें, और वे बदले में आपके सर्वर को सुरक्षित रखेंगे। हैप्पी एसएसएच-इंग!